Nhóm hacker khét tiếng thế giới vận hành như một công ty, thậm chí có cả phỏng vấn tuyển dụng

- The Tale of Street Cat - Dự án game "made in Việt Nam" dựa trên câu chuyện của chính tác giả

- CF Legends Cup - Hứa hẹn một giải đấu bùng nổ dịp cuối năm

- Đột Kích tháng 11 tràn ngập người đẹp với Kho Báu Hoàng Gia Sapphire và nhân vật VVIP Ciripunk

- Nghị định về vấn đề hạn chế thời gian của game thủ dưới 18 tuổi đã được ban hành

Nhóm hacker khét tiếng Conti vừa bị lộ thông tin hoạt động.

Nhóm ransomware Conti xuất hiện từ năm 2020 và nhanh chóng trở thành một trong những tổ chức ransomware lớn nhất thế giới với khoảng 350 thành viên. Chỉ trong 2 năm qua, nhóm hacker này đã thu lời khoảng 2,7 tỷ USD.

Theo Báo cáo Tội phạm Internet năm 2021 của FBI, ransomware của Conti nằm trong nhóm ba biến thể hàng đầu nhắm tới cơ sở hạ tầng trọng yếu của Mỹ.

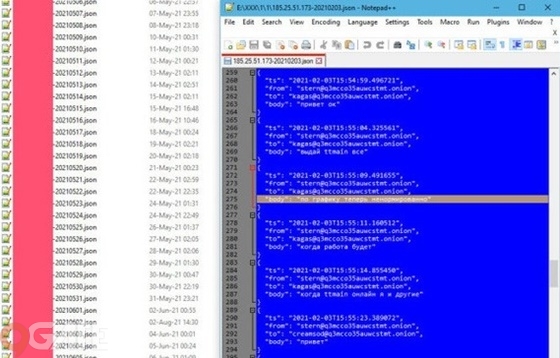

Shmuel Gihon, nhà nghiên cứu tại công ty đánh giá rủi ro mạng Cyberint nhận xét, Conti là nhóm ransomware thành công nhất thế giới cho đến khi bị tung tài liệu nội bộ trên Twitter, vào ngày 28/2. Một tài khoản có tên ContiLeaks tuyên bố là "một nhà nghiên cứu an ninh" đã đăng hàng nghìn tin nhắn nội bộ của Conti.

Các đoạn chat giữa các thành viên Conti bị công khai trên Twitter

Theo Gihon, vụ rò rỉ có tác động rất lớn với cộng đồng an ninh mạng, nhiều nhà nghiên cứu an ninh mạng trên khắp thế giới đã dành ra nhiều tuần để nghiên cứu các tài liệu.

Các tài liệu bị rò rỉ cho thấy chi tiết về quy mô, bộ máy lãnh đạo và hoạt động của Conti, cùng mã nguồn ransomware được nhóm sử dụng.

Tổ chức theo kiểu truyền thống

Các tài liệu được tung lên mạng cho thấy Conti được tổ chức và vận hành như một công ty công nghệ thông thường với cơ cấu quản lý rõ ràng.

Sơ đồ bộ máy tổ chức của Conti. Đồ họa: Cyberint.

Lotem Finkelstein, Giám đốc bộ phận đánh giá hiểm họa của Check Point Research, cho biết Conti sở hữu bộ phận tài chính và nhân sự riêng biệt. Thậm chí một số bằng chứng cho thấy, Conti thậm chí còn có bộ phận nghiên cứu và phát triển. Trong quá trình hoạt động, các trưởng nhóm sẽ báo cáo trực tiếp với cấp trên.

Quy định công ty

Check Point Research phát hiện Conti có trả lương đều đặn cho nhân viên (sử dụng thông tin giả để bảo vệ danh tính), một số nhận thanh toán bằng Bitcoin. Nhóm tin tặc này còn có hệ thống đánh giá hiệu quả công việc và các khóa tập huấn thường xuyên cho nhân viên.

Conti còn có các chuyên gia đàm phán với mức hoa hồng từ 0,5-1% cho những giao dịch tống tiền thành công.

Nhóm tin tặc này còn trao thưởng cho những người giới thiệu được nhân sự cho công ty, có phần thưởng cho nửa tháng lương cho "nhân viên tiêu biểu trong tháng" cũng như phạt tiền nếu nhân viên không hoàn thành chỉ tiêu công việc.

Khi tuyển dụng, các ứng viên sẽ được lãnh đạo Conti hứa hẹn về mức lương cao, công việc thú vị và khả năng phát triển sự nghiệp nhưng đi kèm là yêu cầu hoàn thành công việc và thường xuyên phải làm ngoài giờ.

Quy trình tuyển dụng

Conti tuyển nhân sự từ những nguồn hợp pháp như các công ty tuyển dụng nhân sự, kết hợp với mạng lưới tội phạm.

Conti còn thuê nhân viên cho các trung tâm cuộc gọi (không yêu cầu giỏi về máy tính) để giả dạng những doanh nghiệp nổi tiếng và tìm cách lừa đảo nạn nhân qua điện thoại.

Finkelstein cho biết có bằng chứng cho thấy nhiều nhân viên của Conti không biết họ đang làm việc trong một nhóm tội phạm mạng mà tin rằng mình đang làm trong một doanh nghiệp quảng cáo.

Các tin nhắn rò rỉ cho thấy, các ứng viên tuyển dụng đã bị quản lý của Conti lừa dối. Một tin nhắn có đoạn "Tại đây, mọi thứ đều ẩn danh, công việc chính là phát triển phần mềm cho những người kiểm tra xâm nhập".

Trong quá trình làm việc, mỗi lập trình viên chỉ làm việc trong một module của phần mềm nên không nắm được quy mô tổ chức. Nếu có nhân viên phát hiện ra bản chất của Conti, họ sẽ được đề xuất tăng lương để tiếp tục làm việc.

Trước khi vụ rò rỉ dữ liệu xảy ra, Conti đã có nhiều bất ổn. Nhiều nhân viên bị nợ lương, một lãnh đạo biến mất suốt tháng 1. Tuy nhiên, Conti vẫn hoạt động cầm chừng và có thể trỗi dậy trong tương lai.

BQT 9Gate